Дослідники Intezer виявили нове шкідливе ПЗ, що використовує блокчейн Dogecoin для розгортання атаки на хмарні сервера та прихованого майнінгу криптовалют.

За даними дослідників в області кібербезпеки Intezer, нове шкідливе ПЗ – це раніше необнаруженный Linux-бекдор Doki, який унікальним чином використовує блокчейн Dogecoin для злому хмарних серверів. Він розгортається через ботнет під назвою Ngrok. Дослідники повідомили:

«Зловмисник контролює, з яким адресою шкідлива програма буде контактувати, переводячи певну кількість Dogecoin зі свого гаманця. Оскільки тільки зловмисник має контроль над гаманцем, тільки він може контролювати, коли і скільки Dogecoin перекладати, і таким чином перемикатися між доменами».

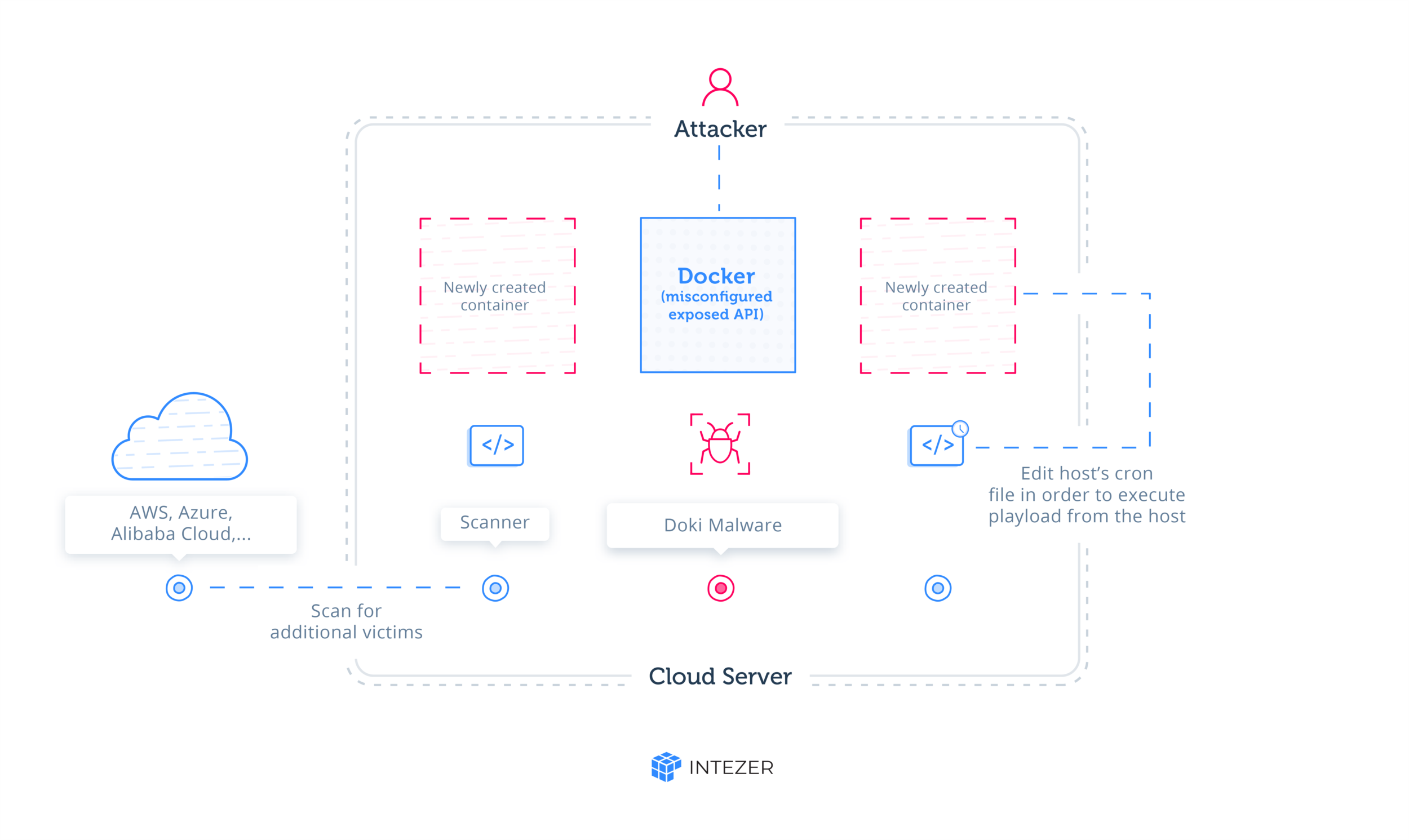

Дослідники також відзначили, що в рамках останніх кампаній зловмисники атакували ті установки Docker, які мали відкриті незахищені API. Злочинці розгортали нові сервери всередині хмарної інфраструктури. Потім сервери, що працюють на Alpine Linux, заражалися шкідливим майнером і Doki.

Використання Dogecoin для розгортання пов’язаного з прихованим майнингом шкідливого ПЗ робить його «досить стійким» до дій правоохоронних органів та фахівців з кібербезпеки. Ось чому Doki вдалося залишатися непоміченим більше шести місяців, незважаючи на те, що він був завантажений в базу даних VirusTotal в січні. Дослідники підкреслюють, що така атака «дуже небезпечна»:

«Наявні дані говорять про те, що для зараження потрібно всього кілька годин з моменту, коли новий неправильно налаштований сервер Docker був підключений до мережі».

Нагадаємо, що ще минулого літа компанія Skybox Security провела дослідження, згідно з результатами якого хакери переключилися з вірусів-майнер для звичайних користувачів ПК на злом і використання ресурсів хмарних сервісів.

Thanks!

Our editors are notified.